TOR (ang. The Onion Router) jest aplikacją umożliwiającą internautom prawie całkowicie anonimowe korzystanie z sieci. Program ten opublikowała amerykańska organizacja „Electronic Frontiers Foundation”, której naczelnym celem jest ochrona prywatności użytkowników Internetu. Pierwsze wydanie udostępniono w 2003 roku. Tor został stworzony głównie z myślą o mieszkańcach państw takich jak: Chiny, Białoruś, Rosja, a także wszystkich pozostałych, w których dostęp do rzetelnych informacji jest utrudniony.

http://www.tecsauce.com/news-articles/tor-move-to-the-dark-net/

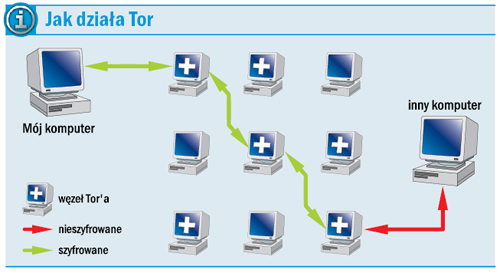

Jak działa TOR?

Tor wykorzystuje technologię trasowania cebulowego. W trakcie łączenia się z Internetem nasz adres IP przechodzi przez kilka serwerów rozmieszczonych na całym świecie. Każdy z nich posiada wiedzę jedynie o poprzednim i następnym komputerze. Ostatecznie administrator oraz my sami nie wiemy skąd przyszło połączenie tzn. nie wchodzimy na konkretną stronę bezpośrednio z naszego łącza internetowego.

http://www.pcformat.pl/Nierozpoznane-slady,a,1914

Instalowanie Tora

Instalacja programu jest banalnie prosta. Wystarczy, że wejdziemy na oficjalną stronę aplikacji, która znajduje się pod adresem http://www.torproject.org. U góry po prawej stronie znajdziemy trzy fioletowe zakładki: Download, Volunteer i Donate. Po naciśnięciu pierwszej z nich wyskoczy ramka z pomarańczowym przyciskiem, na którym znajduje się napis: Download Tor Browser Bundle”. Należy ją wybrać i poczekać aż plik się ściągnie.

https://www.eff.org/deeplinks/2012/11/tutorial-how-create-anonymous-email-accounts

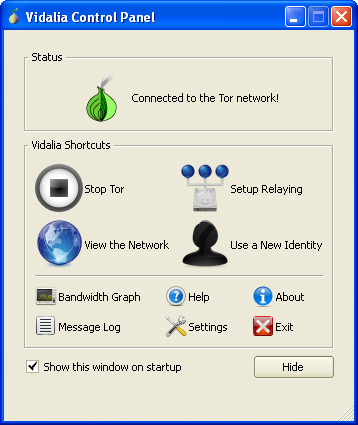

Kolejnym krokiem jaki musimy wykonać, jest otworzenie aplikacji w celu dokończenia jej instalacji. Po dwukrotnym naciśnięciu ikony wyświetli nam się okienko, w którym należy wpisać nazwę ścieżki dostępu, gdzie chcemy aby Tor został zainstalowany. Po wybraniu katalogu, naciskamy „Extract”, po czym rozpocznie się proces instalacji programu. Po jego zakończeniu w wybranym wcześniej katalogu pojawi się folder :Tor Browser. Aby zacząć korzystać z sieci tor należy uruchomić plik „Start Tor Browser. Exe . Wtedy to wyświetli się ramka informująca o połączeniu z siecią tor i okno przeglądarki internetowej. Niektóre z nich wymagają własnoręcznej konfiguracji, np. korzystając z Mozilli Firefox jesteśmy zmuszeni do wyłączenia wtyczki Java. W każdej chwili możemy otworzyć mapę sieci, zmienić ustawienia węzła, sprawdzić zużycie łącza, użyć nowej tożsamości czy wreszcie zatrzymać Tor. Wówczas zielona cebulka oznaczająca podłączenie TORa zamieni się w przekreśloną czarną cebulkę.

Po zainstalowaniu na swoim komputerze mamy dostęp do serwerów utworzony w ramach sieci TOR. Cechą charakterystyczną witryn wchodzących w jej skład jest nazwa domeny brzmiąca „.onion” ze względu na fakt iż sieć wykorzystuje proces cebulowego trasowania.

Funkcjonowanie w sieci TOR daje użytkownikom niemal takie same możliwości jak użytkownicy sieci jawnej. Mają własne wyszukiwarki, poczty mailowe, serwisy społecznościowe, odrębną bankowość, sklepy i aukcje, a nawet własną fundację.

Przykłady:

– wyszukiwarki

– wyszukiwarka jawnego Internetu: DuckDuckGo

– wyszukiwarka ukrytych stron: DeepSearch

– katalogi stron

– TOR Links

– poczta mailowa

– TOR mail

– Ukryta Wiki – serwis, którego współtworzeniem mogą zajmować się wszyscy użytkownicy sieci TOR. Obejmuje artykuły o przeróżnej treści – począwszy od tekstów instruktarzowych dla internautów rozpoczynających swoją działalność w sieci TOR, do publikacji zawierających wskazówki dla osób planujących podjąć różnego rodzaju nielegalne działania.

– bankowość

– Anonymous Internet Banking

– serwisy społecznościowe

– TorStatusNet – odpowiednik Twittera

– Freedit – odpowiednik Wykop

– Cryptocat – anonimowy czat

– sklepy

– Silk Road

– BlackMarket Reloaded

– fora

– Polish Board & Market

– Polish Hackers Zone

– biblioteki

– The TOR Library

– hosting plików

– fundacja Panoptykon – została stworzona w 2009 roku przez czwórkę prawników. Jej celem jest ochrona praw człowieka w kontekście “społeczeństwa nadzorowanego”. Zajmuje się współczesnymi formami nadzoru i kontroli nad społeczeństwem oraz zagrożeniami, które wiążą się z tą działalnością.

Niestety korzystając z sieci Tor musimy uzbroić się w cierpliwość, ponieważ jedną z jej wad jest duże spowolnienie Internetu. Strony WWW wczytują się bardzo długo i często występuje błąd logowania.

Pomimo, że pierwotną ideą stworzenia była pomoc mieszkańcom krajów totalitarnych, obecnie sieć ta stała się miejscem, gdzie zamieszczane są informacje o sposobach dokonywania licznych przestępstw. Jest też platformą, za pomocą, której komunikują się osoby oraz grupy osób dopuszczające się nielegalnych i perwersyjnych działań, jak np. pornografia, kazirodztwo, molestowanie seksualne, stalking, kradzież środków finansowych, oszustwa internetowe i wiele innych. Aby się o tym przekonać, wystarczy przejrzeć jedno z licznych forów funkcjonujących w sieci TOR.

Działanie oprogramowania TOR łatwo można sprawdzić, wykorzystując do tego jedną z licznych stron oferujących sprawdzenie własnego adresu IP lub sprawdzenie prędkości łącza internetowego, czy też posta na forum, które uwidacznia adresy IP.

PREZENTACJA

Katarzyna Kułak, Joanna Onak, Katarzyna Sołtys